Monitoring vzdáleného přístupu dodavatelů ve většině organizací končí u VPN logu. Ten ale říká jen jedno: někdo se připojil. Největším rizikem je, že často nevíme, co se dělo dál.

Vzdálené přístupy jsou dnes naprosto běžnou a často nezbytnou součástí provozu každé organizace. Dodavatelé potřebují přístup do sítě za účelem servisní podpory, správy informačních systémů nebo rekonfigurace zařízení.

Pak přijde incident. Systém přestane odpovídat a dodavatel vinu popírá, i když byla chyba jeho straně. A bez síťových dat mu nemáte jak oponovat. V takové situaci zjistíte, že sice řídíte přístup do sítě, ale postrádáte síťovou viditelnost: schopnost sledovat aktivitu v síti v reálném čase i zpětně. Potřebujete vidět, co se dělo – s jakými systémy dodavatel komunikoval, přes jaké protokoly, jaké objemy dat přenášel a jakým směrem.

Článek odpovídá na dvě nejčastější otázky IT správců v souvislosti s externími přístupy:

✔️Jak monitorovat a auditovat aktivity externích dodavatelů v síti?

✔️Jak detekovat neautorizované 4G/5G routery, které obcházejí firemní bezpečnostní politiky?

Audit aktivity: co se skutečně děje za VPN přihlášením

VPN poskytuje přístup do síťového rozsahu, nikoli na konkrétní službu nebo aplikaci. Prakticky to znamená, že dodavatel, který se připojí, se pohybuje v celém přiděleném segmentu sítě a má potenciálně dosah na mnohem víc systémů, než jeho práce vyžaduje. Část organizací toto riziko vědomě omezuje: nastavuje přístupy na konkrétní hosty a porty, nebo využívá dedikované jump servery. Není to ale běžná praxe.

Modernější alternativou je přístup typu ZTNA (Zero Trust Network Access), který funguje na jiném principu. Místo přístupu do síťového rozsahu povoluje připojení výhradně na konkrétní službu nebo aplikaci, ke které má daný uživatel oprávnění. Přechod na ZTNA je ale pro většinu organizací zatím hudbou budoucnosti. VPN řešení jim funguje, často jej získají v ceně firewallu, a dokud funguje, není důvod investovat do nového řešení.

Co logy neukážou

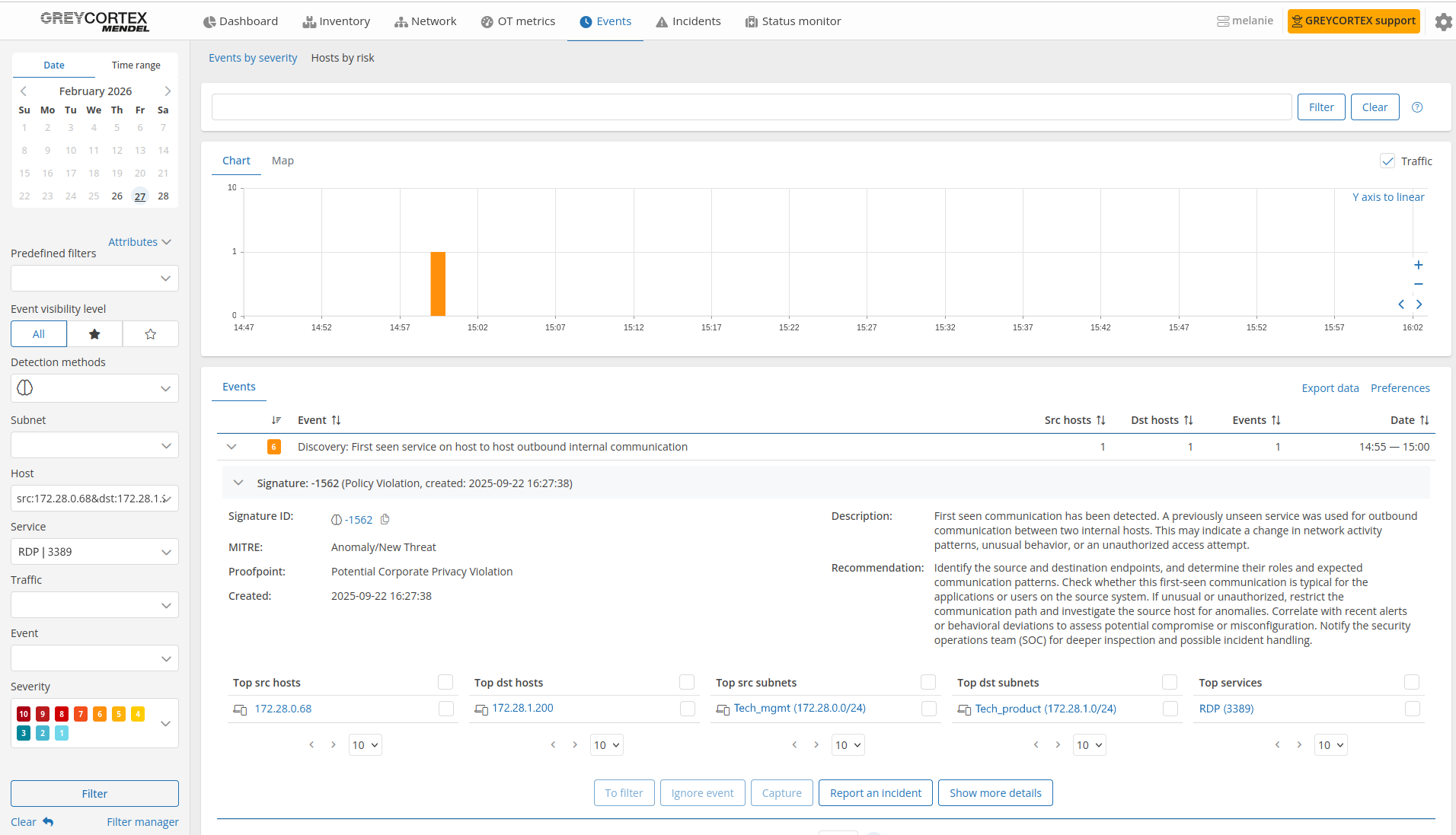

Monitorování chování uživatelů ve VPN na úrovni síťových toků dává odpovědi na otázky, které jsou při řešení incidentů skutečně důležité a které z logů nezjistíte. Zachytí:

- s jakými systémy dodavatel komunikoval,

- přes jaké protokoly,

- kolik přenesl dat,

- jakým směrem,

- jaké soubory kopíroval,

- jaké příkazy použil.

Zároveň je potřeba počítat s tím, že nemáte kontrolu nad zařízením, ze kterého se dodavatel připojuje. Nevíte, jak je zabezpečené, zda splňuje bezpečnostní standardy vaší organizace nebo zda na něm běží něco, co do vaší sítě nepatří. Přístup se v praxi uděluje na základě důvěry, protože jiná možnost zpravidla není. Síťový monitoring tuto mezeru neodstraní, ale dává nástroj, jak chování takového zařízení v síti průběžně sledovat a vyhodnocovat.

Výsledek je jednoduchý: Na základě síťových dat budete schopni ověřit, zda má dodavatel něco společného s incidentem, který se ve vaší síti objevil.

Jak auditovat aktivity externích dodavatelů v síti v praxi

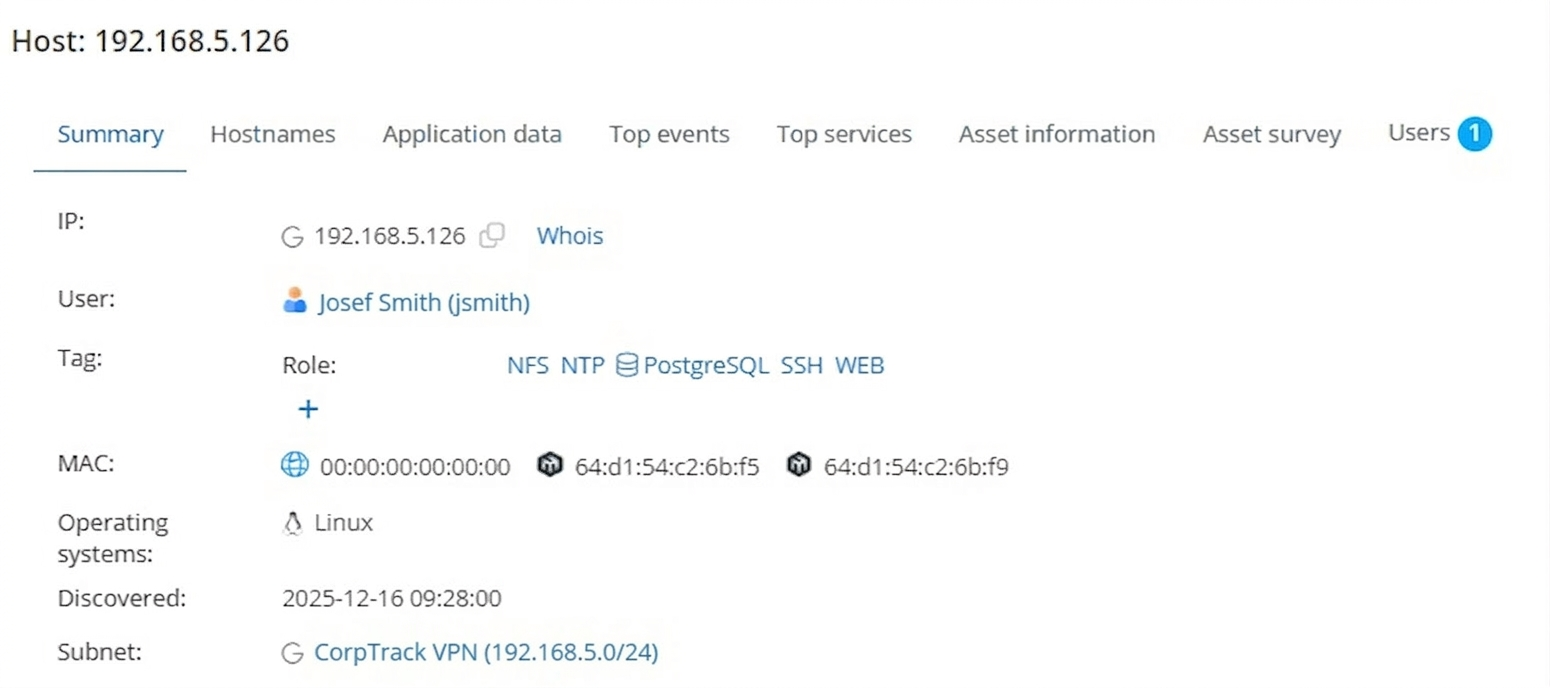

Nástroj Mendel sleduje síťový provoz pasivně, bez nutnosti instalovat agenty na zařízení dodavatele nebo zasahovat do konfigurace sítě. Jakmile se dodavatel připojí přes VPN, Mendel zachytává veškerou komunikaci, kterou jeho zařízení v síti generuje, a přiřazuje ji konkrétnímu uživateli. Výsledkem je úplný přehled aktivit za celou dobu připojení, který je dostupný jak v reálném čase, tak zpětně při vyšetřování incidentů.

Když si dodavatel přinese vlastní přístup do sítě

Vedle VPN existuje ještě jeden způsob vzdáleného přístupu, o kterém IT týmy často neví. Servisní organizace nebo dodavatel si v síti nainstaluje 4G/5G router, aby měl trvalý a pohodlný přístup pro řešení výpadků, rekonfiguraci zařízení nebo vzdálenou podporu. Motivace bývá dobrá. Výsledek je ale vždy stejný: v síti vzniká přístupový bod, který obchází bezpečnostní politiky organizace a který nikdo neschválil.

Řízení přístupu třetích stran do sítě přitom předpokládá, že organizace ví, kudy přístup probíhá. Neautorizovaný router tento předpoklad boří. Dodavatel se připojuje mimo VPN, mimo dohled, mimo jakýkoliv audit.

Rizika vlastního přístupu v OT prostředí

OT sítě jsou specifické svou stabilitou. Zařízení komunikují podle předvídatelných vzorců, provoz se nemění a jakákoliv odchylka od běžného stavu je podezřelá. Právě tato vlastnost je ale zároveň jejich největší výhodou z pohledu detekce: v prostředí, kde se nic nemění, je nové zařízení okamžitě viditelné.

Problém nastává ve chvíli, kdy organizace nemá nástroj, který by tuto změnu zachytil. Router je fyzicky připojen, začne komunikovat a pokud nikdo aktivně nesleduje síťový provoz, může tam být týdny nebo měsíce bez povšimnutí. V závislosti na architektuře sítě a segmentaci pak může třetí strana získat přístup od jednoho subnetu až po celou interní infrastrukturu.

Jak odhalit neautorizovaný 4G/5G router

V OT síti stačí sledovat dvě věci: nová zařízení a nové komunikační vzorce. Nástroj Mendel detekuje každé nové zařízení, které se v monitorovaném segmentu objeví, automaticky ho klasifikuje podle role a upozorní na něj. Stejně tak zachytí situace, kdy zařízení začne komunikovat způsobem, protokolem nebo směrem, který se v síti dosud nevyskytoval. V prostředí, kde je provoz jinak předvídatelný a stabilní, jsou tyto dva signály spolehlivým indikátorem toho, že se v síti objevilo něco, co tam být nemělo.

Síťová viditelnost jako základ kontroly nad vzdálenými přístupy

Vzdálené přístupy jsou pro moderní byznys nepostradatelné a samy o sobě nepředstavují hrozbu. Skutečný klid ale získáte až v momentě, kdy se při řešení incidentu můžete opřít o fakta. Jasný audit aktivity VPN uživatelů vám dodá základ pro konstruktivní diskuzi s dodavatelem.

GREYCORTEX Mendel přináší do vaší sítě viditelnost. Sleduje síťový provoz pasivně a bez agentů, zachytává veškerou komunikaci a přiřazuje ji konkrétním uživatelům prostřednictvím integrace s Active Directory nebo LDAP. Historická metadata jsou dostupná pro zpětnou analýzu v řádu měsíců až let, takže pokud se incident projeví s časovým odstupem, data budete mít stále k dispozici. Mendel zároveň průběžně detekuje nová zařízení, nové komunikační vektory a chování, které se v daném prostředí dosud nevyskytovalo.

Pro váš IT tým to znamená, že už se nebude muset spoléhat na to, co tvrdí dodavatel. Bude mít v rukou vlastní data o tom, kdo se připojil, kdy a s jakými systémy komunikoval, a bude tak mít kontrolu nad bezpečností pevně ve vlastních rukou.

Kategorie

- Novinky (21)

- Produktové novinky (11)

- IT/OT bezpečnost (28)

- Webináře (7)